DDoS išpuoliai esporto renginiuose – ne naujiena. Tokių atvejų būta net ir didžiausiuose turnyruose. Pavyzdžiui, 2015 metais vykusiame „Dota 2“ pasaulio čempionate „The International“ jau antrą turnyro dieną buvo įvykdyta sėkminga DDoS ataka. Tuo tarpu šių metų birželį programišius Austinas Thompsonas už DDoS atakas prieš „League of Legends“ ir „Dota 2“ renginius 2013-aisiais sulaukė 27 mėnesių laisvės atėmimo ir 95 tūkst. JAV dolerių baudos.

2017 metai buvo skaudūs „Albion“ žaidimui, kuomet programišiai DDoS atakas grasino nutraukti tik tada, kai bus sumokėta išpirka.

Nors tokio pobūdžio atakas įvykdyti nėra sunku, jos gali pridaryti daug žalos, ypač kalbant apie esportą, kuriame vos minutė prastovos gali akimirksniu apversti žaidimų eigą aukštyn kojomis.

Tikėtina, kad esportas su tokiais iššūkiais susidurs vis dažniau. Viena iš to priežasčių – piniginiai statymai, dėl kurių galimai „BESL Pro“ turnyre ir nukentėjo „Timechasers“ komanda.

„Tikrai nesitikėjau sulaukti panašių atakų tokioje ankstyvoje „Timechasers“ projekto stadijoje, dėl to paprasčiausiai tam nebuvome pasiruošę, – teigė organizacijos vadovas Julius Parnavas. – Vyko „BESL Pro“ „Counter-Strike: Global Offensive“ 5-ojo reguliaraus sezono pirmosios varžybos. Turėjome žaisti prieš „ant popieriaus“ silpnesnę komandą, todėl jų laimėjimo koeficientas lažybų punktuose buvo labai išaugęs.“

„Du „Timechasers“ komandos žaidėjai žaidė iš mūsų patalpų, iš kurių prieš mačą buvo nutekintas IP adresas. Kai laiminėjome rezultatu 6:3, dingo internetas. Susisiekus su interneto tiekėju buvo patvirtinta DDoS ataka. Teko persijungti į mobilų ryšį, o tai privertė žaidėjus žaisti su labai dideliu PING. Varžybos baigėsi mūsų pralaimėjimu, o atakos priežastis galimai buvo lažybos.“

Tačiau tai dar nebuvo viskas – po kelių dienų „Timechasers“ komanda patyrė dar vieną ataką. Šįkart DDoS išpuolis sutrikdė komandos organizuotą „Teamfight Tactics“ turnyrą.

„Vos už kelių dienų, šeštadienį, taip pat mūsų patalpose vyko kalėdinis „Teamfight Tactics“ žaidimo turnyras. Jame patyrėme tokią pačią ataką, bet pats turnyras praėjo gana sklandžiai – nukentėjo tik tiesioginės transliacijos. Šįkart atakos tikslas visiškai neaiškus, tiesiog norėta pakenkti, o kadangi IP buvo jau žinomas iš anksčiau, tą padaryti buvo vieni juokai. Imsimės veiksmų, kad tai nebepasikartotų. Išmokome gerą pamoką ateičiai ir judame toliau.“

Esporto rinkoje kibernetinės atakos graso ne tik patiems žaidėjams, bet ir turnyrams bei jų rėmėjams. DDoS – viena iš elementariausių, tačiau skaudžias pasekmes galinčių atnešti atakų. Plačiau apie ją ir kitas esportui kylančias grėsmes papasakoti sutiko kibernetinio saugumo specialistas Darius Šveikauskas, turėjęs galimybę gyvai stebėti į „Timechasers“ nukreiptą ataką:

– Kaip atrodė „Timechasers“ turnyras ir ar iškart supratot, kad tai ne techniniai nesklandumai, o kažkas vykdo DDoS ataką?

– Viskas labai paprasta: prasidėjo „BESL Pro“ CS:GO mačo, kuriame žaidė „Timechasers“ komanda, apšilimo raundas. Pradžioje viskas vyko slandžiai, keli raundai irgi praėjo be nesklandumų, o po to, kai rezultatas buvo 6:3, žaidėjai pastebėjo vėlavimus, strigimus ir galiausiai buvo atjungti nuo turnyro serverio. Taip pat sustojo transliacija, interneto ryšio nebeliko. Susisiekus su ryšio tiekėju iškart buvo patvirtinta, kad tai ne techninis gedimas, o didelės apimties DDoS ataka, ir jie daro viską ką gali, kad sugrąžintų normalų ryšį. Darome prielaidą, kad tai buvo planuota ataka, iš kurios bandyta pasipelnyti lažybų sistemose.

– Kaip veikia DDoS?

– DDoS (angl. Distributed Denial of Service) ataka yra DoS (angl. Denial of Service) tipo atmaina. Jos praktiškai identiškos, pagrindinis skirtumas yra tik tas, kad DDoS atakos metu naudojama daugiau šaltinių, ataka vienu metu vykdoma iš šimtų ar tūkstančių IP adresų. Atakos esmė – sutrikdyti normalų svetainės, serverio ar interneto ryšio įrangos darbą. Bet kokia įranga turi savo galimybių ribas, kiek ji gali apdoroti užklausų ar atlikti tam tikrų operacijų per tam tikrą laiką. Jei ši riba yra viršijama, svetainė, serveris ar ryšio mazgas tampa neprieinamas įprastiems vartotojams normaliam naudojimui. Čia tas pats, kas į jus vienu metu kreiptųsi būrys žmonių su krūva klausimų. Jūs nesugebėtumėte išgirsti visų jų ir, tuo labiau, – į juos atsakyti.

– Ar sunku įvykdyti tokią ataką?

– Dažniausiai tokios atakos perkamos. Abejoju ar tas, kas buvo nusitaikęs į „Timechasers“ naudojamą IP adresą, pats vykdė ataką. DDoS atakai vykdyti reikia didelio kiekio IP adresų/įrenginių, turinčių prieigą prie interneto. Tam dažniausiai naudojami taip vadinami „botnet'ai“ – įsilaužėlių valdomos svetainės, serveriai ar įrenginiai. Tokioje atakoje dažnai patys to nežinodami dalyvauja ir paprasti vartotojai, o tiksliau – jų užkrėsti ir įsilaužėlių kontroliuojami namų kompiuteriai, IoT įrenginiai, tinklo įranga ar net interneto svetainės. Žmogus, kuris turi prieigą prie šių resursų, gali suorganizuoti DDoS ataką nurodydamas visiems minėtiems įrenginiams be perstojo siųsti užklausas į atakuojamą IP adresą (kompiuterį, tinklo įrenginį, serverį) ir taip įvykdyti minėtą DDoS ataką.

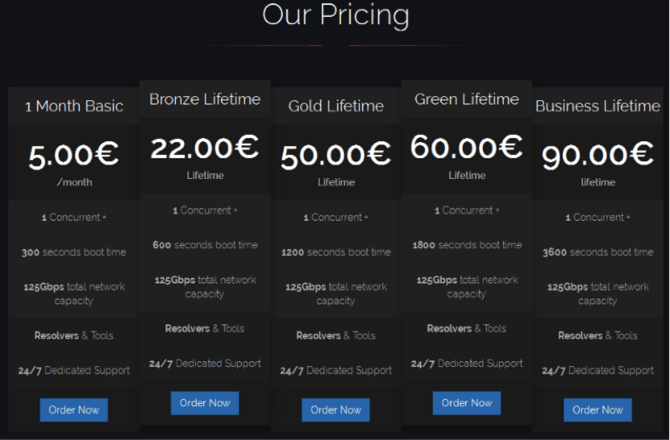

Blogiausia yra tai, kad DDoS kaip paslaugą galima be didelio vargo nusipirkti internetu. Kainos svyruoja nuo kelių dolerių už valandą iki tikrai įspūdingų sumų, priklausomai nuo to, kokio dydžio ir kiek laiko trunkanti ataka jums reikalinga.

– Ar vykdant DDoS ataką galima taikytis į konkrečius žaidėjus?

– Galima, jei yra žinomas konkretaus žaidėjo naudojamas IP adresas. „Timechasers“ atveju DDoS ataka praktiškai eliminavo du žaidėjus iš komandos, nes jie abu žaidė iš „Timechasers“ klubo patalpų ir naudojo tą pačią ryšio liniją, tiksliau – maršrutizatorių, kuriam ir teko visas atakos srautas. Be abejo, ataka įmanoma ir į patį turnyro serverį, tokiu atveju visi turnyro dalyviai turėtų ryšio problemų su serveriu arba jis išvis taptų nepasiekiamas.

– Geriausi būdai apsisaugoti?

– To komentuoti nenorėčiau, nes priemonių atskleidimas gali sukompromituoti jų efektyvumą.

– Ar įmanoma susekti, iš kur vykdoma ataka?

– Kaip jau minėjau, DDoS atakai naudojami šimtai ir tūkstančiai IP adresų, peržiūrėjus tokioje atakoje sudalyvavusių IP adresų geolokaciją mes pamatysime labai daug skirtingų šalių. Tokio dalyko kaip vienas centrinis atakos taškas mes nematysime.

– Kam dar naudojamos DDoS?

– Na, jos dažniausiai naudojamos tada, kai norima sutrikdyti kokio nors verslo veiklą arba išsireikalauti pinigų grasinant tokio tipo ataka. Dažniausiai tai liečia interneto svetaines ar kitas internetu teikiamas paslaugas. Jei yra įrankis, galintis padaryti žalą, visada atsiras tas, kas norės juo vienais ar kitais tikslais pasinaudoti.

– Kokiais pavojais DDoS atakos gali grasinti esporto varžyboms?

Akivaizdu, kad esporte svarbiausia yra ryšys su turnyro serveriu, be to, svarbu ne tik pats ryšys, bet ir jo kokybė. Toks parametras kaip PING laikas (jis matuojamas milisekundėmis) yra vienas iš kertinių. Jei PING laikas yra 20ms ar mažesnis, galima sakyti, kad ryšys su serveriu yra kokybiškas, žaidėjo kompiuteris gali itin greitai apsikeisti duomenų paketais su serveriu. Bet jei šis laikas ilgėja, jūsų priešininkas su mažesniu PING laiku įgija pranašumą.

Įsivaizduokite situaciją: du žaidėjai šaudyklėje vienas į kitą iššauna identišku realiuoju laiku, bet vieno žaidėjo duomenys į serverį atkeliauja kelis ar keliolika kartų lėčiau. Be abejo, kad serveris pirmiau atvykusį duomenų paketą užskaitys kaip anksčiau atliktą šūvį. Tas pats liečia ir žaidėjų judėjimą aplinkoje – žaidėjui su lėtesniu PING laiku atrodys, kad priešininkas peršokinėja erdvėje, į tokį priešininką nusitaikyti praktiškai bus neįmanoma. Atakos į „Timechasers“ metu PING laikas pradžiai svyravo tarp 85-114ms (prieš ataką – 9-12ms), kol galiausiai ryšio linija išvis nesugebėjo dorotis su užklausomis ir buvo pasiektas 100% duomenų paketų praradimas. Ryšio su serveriu neliko.

– Kokių (be DDoS) dar yra būdų sutrikdyti žaidimo eigą?

– Manau, pačio žaidimo kodo modifikavimas arba papildomų programų naudojimas, siekiant įgyti tam tikrą pranašumą.

– Ar yra kokių nors įrankių, kurie programišiams leistų aptikti silpnąsias serverių vietas ir pasiruošti atakuoti būtent jas?

Be abejo. Ir daugiau nei reikia. Visų pirma, žinomų pažeidžiamumų informacija yra viešai prieinama per įvairias pažeidžiamumų duomenų bazes, tarkim, CVE (angl. Common Vulnerabilities and Exposures). Tai yra pagrindinė priežastis, dėl ko yra rekomenduojama naudoti naujausią programinės įrangos versiją, nes visų prieš tai buvusių versijų silpnosios vietos yra atskleistos, aprašytos ir kai kuriais atvejais net yra laisvai prieinamos PoC (angl. Proof of Concept).

Taip pat yra begalės programų, skirtų identifikuoti tinklo struktūrą, atvirus prievadus, naudojamą programinę įrangą, jų spragas ir taip toliau. Įrankių įvairovė yra tikrai didelė, egzistuoja net tokios operacinės sistemos kaip „Kali Linux“, „Parrot Security OS“, „BlackArch“ ir kitos, kurios iš anksto yra paruoštos darbui su kibernetinio saugumo testavimu. Jose gausu numatytų programų ir įrankių, tinkamų sistemų žvalgybai, silpnų vietų aptikimui ir, jei reikia, jų išnaudojimui.

– Su kokiais kibernetinio saugumo iššūkiais gali susidurti paprasti žaidimų mėgėjai ar transliuotojai?

– Kibernetinio saugumo pavojai yra visur. Jie liečia ne tik žaidėjus, bet ir paprastus interneto vartotojus ar verslus. Įsilaužėliai gali taikytis į asmeninius duomenis, rizika dar labiau padidėja, kai atsiranda galimybė iš atakos užsidirbti.

Esporto pasaulinėje rinkoje sukasi milžiniški pinigai, o tai labai motyvuoja įsilaužėlius visais įmanomais metodais bandyti pasiekti savo tikslus. Yra begalės metodų, kaip galima monetizuoti atakas, nukreiptas į esporto žaidėjus, transliuotojus ar tiesiog paprastus namų žaidėjus. Žaidėjų paskyrų perėmimas, prisijungimų prie žaidėjų naudojamų mokėjimo sistemų perėmimas, kitos informacijos vagystės, kompiuterio duomenų „užrakinimas“ pasinaudojus „ransomware“ programine įranga ir begalė kitų galimų pavojų.

Taigi iššūkiai visiems yra vienodi, tik, kaip jau minėta, skiriasi rizikos tikimybė. Reikia kritiškai įvertinti savo kaip galimos atakos objekto vertę ir tinkamai pasiruošti atremti galimas atakas.